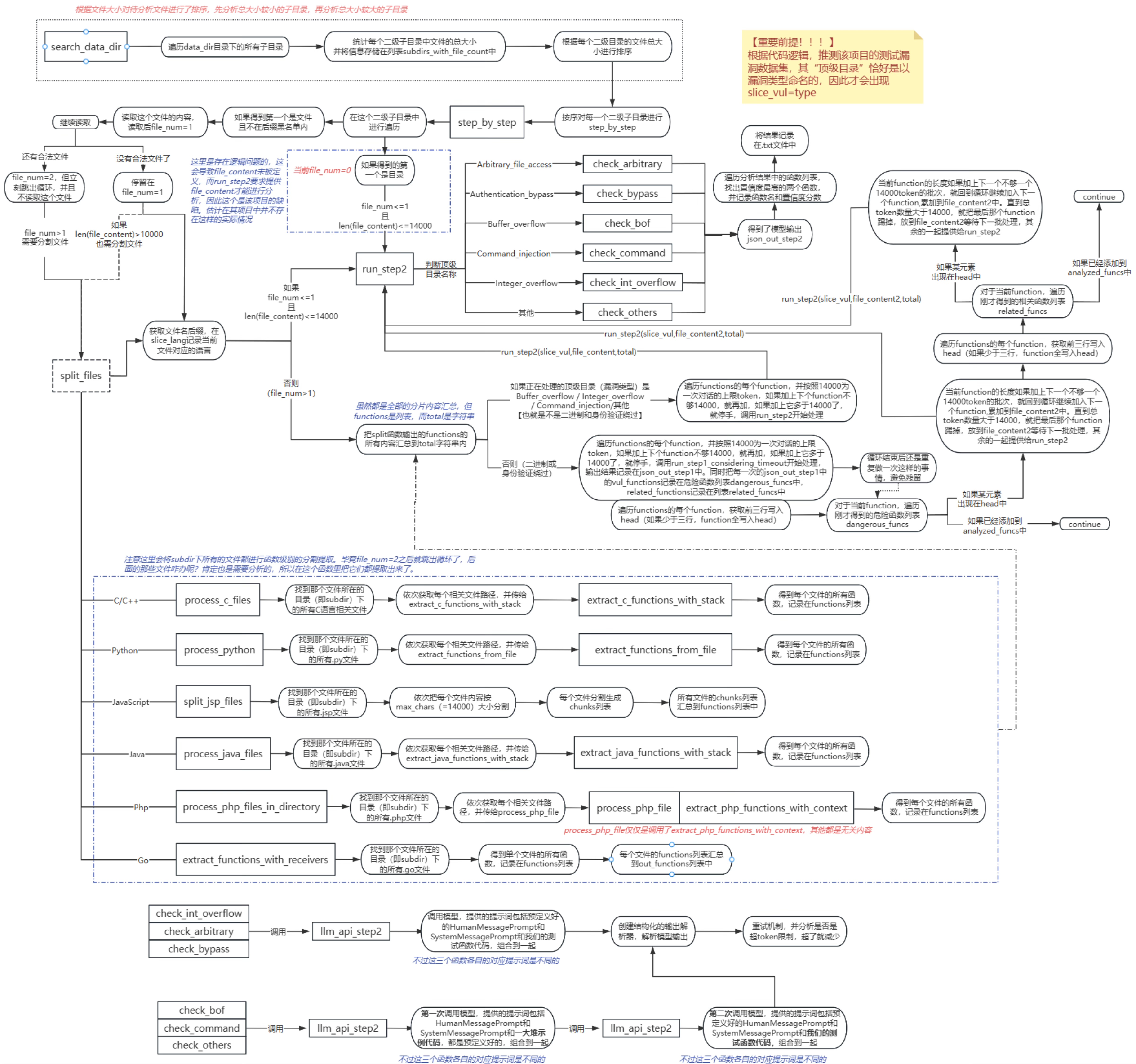

项目工程流程图

一些解释

- 大部分逻辑图中都写了,看图就可以理解。由于我拿不到数据集,我推测赛事组给的数据集正好是以漏洞类型命名的,因此顶级目录/最上层文件夹名,恰好就是漏洞类型。

- 这个项目处理了上下文token数限制的问题,是通过函数级切分进行的。项目将长代码按函数切分,然后按批次馈送给模型进行处理。相当于等车,如果车上人满了就等下一辆。

- 项目对于每个文件的所有代码,都会先分析一次可能存在漏洞的函数以及相关联的函数,放到危险函数列表和关联函数列表。然后再对这所有的代码依据刚才的列表来做第二次分析。

- 更详细的解释参见这个作品团队的writeup,链接:DataCon2024解题报告WriteUp—漏洞分析赛道